北京时间2022年6月23日19:06:46,CertiK审计团队监测到Harmony链和以太坊之间的跨链桥经历了多次恶意攻击。

CertiK团队安全专家分析,此次攻击事件可能源于黑客掌握了owner的私钥——攻击者控制MultiSigWallet的所有者直接调用confirmTransaction()从Harmony的跨链桥上转移大量代币,导致Harmony链上价值约9700万美元的资产被盗。

攻击步骤

我们以13100 ETH的第一次利用漏洞交易为例:

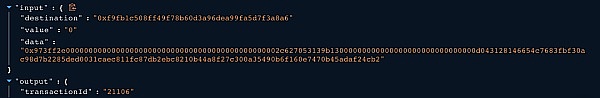

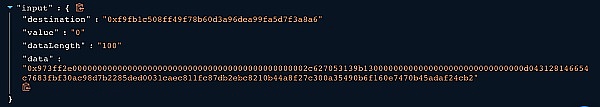

①MultiSigWallet合约的所有者0xf845a7ee8477ad1fb446651e548901a2635a915调用submitTransaction()函数提交具有以下有效负载的交易,以在交易中生成交易id 21106。

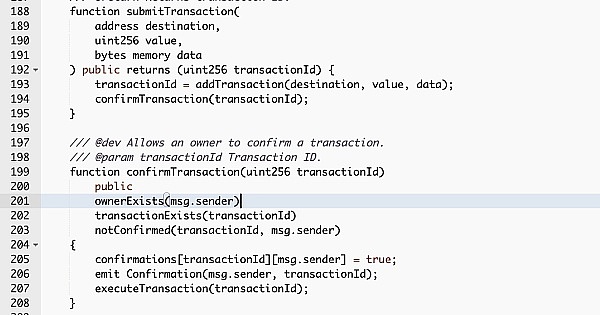

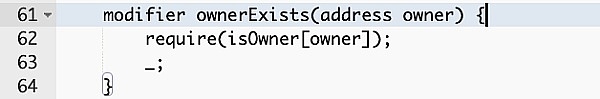

②要确认交易,调用方必须是合约所有者。

③在接下来的攻击中,MultiSigWallet合约所有者(0x812d8622c6f3c45959439e7ede3c580da06f8f25)的MultiSigWallet 调用函数confirmTransaction(),其中输入的交易ID为21106。

④要成功执行交易,调用方必须是合约所有者。

⑤executeTransaction()函数使用输入数据调用了一个外部调用,该调用将触发Ethmanager合约上的unlockEth()函数。

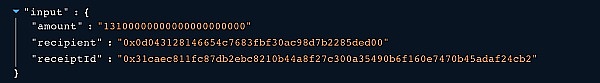

⑥unlockEth() 函数的传入数据指定了金额、收件人和收款人。

⑦由于攻击者以某种方式控制了所有者的权限,因此攻击者能够执行id为21106的事务,该事务将13100 ETH传输到攻击者的地址0x0d043128146654C7683Fbf30ac98D7B2285DeD00。

⑧攻击者在其他ERC20Manager合约上使用不同的交易ID重复了前面的过程,以传输大量ERC20令牌和StableCoin。

资产去向

截至撰稿时,约9700万美元的被盗资产仍存储于地址0x0d043128146654C7683Fbf30ac98D7B2285DeD00中。

漏洞交易

以下交易攻击者盗取13,100 ETH, 价值约14,619,600美元(使用ETH现有价格:$1116):https://etherscan.io/tx/0x27981c7289c372e601c9475e5b5466310be18ed10b59d1ac840145f6e7804c97 [13,100 ETH]

欢迎光临 优惠论坛 (https://www.tcelue.co/)

Powered by Discuz! X3.1